Регулирование ПДн на практике в 2025 году: ответы на 10 главных вопросов

В чем отличие между политикой обработки персональных данных и положением об обработке персональных данных?

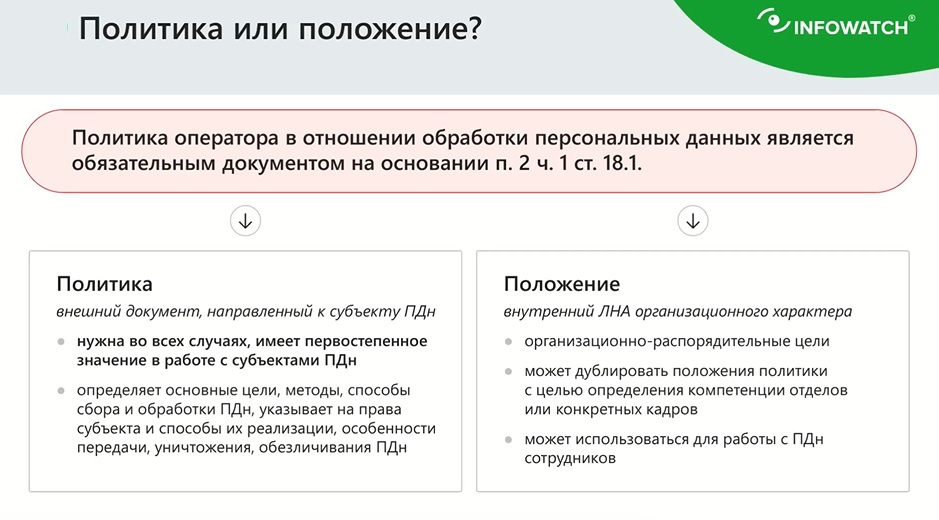

Политика обработки персональных данных – это обязательный для оператора ПДн документ, предусмотренный п.2 ч.1 ст.18.1 152-ФЗ «О персональных данных». Он имеет первостепенное значение. Среди более, чем 70 обязательных документов, которые должен иметь оператор, помимо политики, в профильном законе фигурирует только один: форма согласия на обработку.

Политика – это внешний документ, который направлен на субъекта персональных данных и всегда должен находится в открытом доступе. Он нужен во всех сценариях, когда оператор собирает ПДн через внешние каналы – сайт, форму обращений, любые другие ресурсы, через которые субъект сам может передать сведения о себе. В этом документе должны быть указаны способы сбора, цели, методы обработки, задачи, которые оператор ставит перед обработкой, права субъекта и другая ключевая информация.

При этом, исходя из своих задач, политика не обязательно должна быть написана сухим юридическим языком. Главное – чтобы субъект персональных данных хорошо понимал, что написано в документе, как именно будут использоваться его данные и какие у него есть права при взаимодействии с оператором.

Положение об обработке персональных данных – это внутренний локальный нормативный акт, который выполняет организационно-распорядительную функцию. Он основывается на политике и претворяет ее положения в должностные обязанности сотрудников оператора ПДн или уполномоченных лиц. В положении могут быть также прописаны компетенции различных сотрудников и подразделений, конкретные системы, в которых будут использоваться ПДн.

Положение – не обязательный для оператора документ. Он нужен, прежде всего, если в компании сложная структура обработки ПДн, которую необходимо упорядочить.

Отличие политики и положения о ПДн

Источник: презентация InfoWatch

Как наиболее грамотно размещать для публичного ознакомления политику оператора по обработке персональных данных?

Единственное универсальное требование здесь, – документ должен располагаться в очевидном для пользователя месте, чтобы тот имел прямой, беспрепятственный и постоянный доступ к нему.

Если речь идет о цифровых сервисах (приложение, сайт, веб-сервис и т. д.), лучше всего разместить его на главной странице сайта или в разделе «Документы».

Если же это офлайн-сервис (например, компания обрабатывает персональные данные сотрудников или клиентов в офисе), положение можно расположить на корпоративном портале или физически в отделе кадров, где оно будет предоставлено по первому запросу.

Как точно определить, является ли компания или ее отдельное подразделение оператором ПДн?

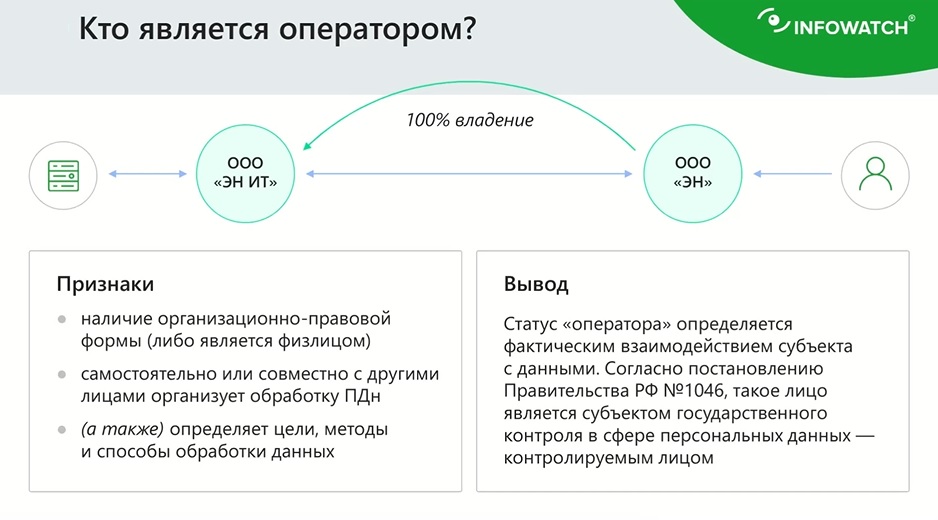

Наиболее логичен для этого формальный подход, который позволяет не углубляться в технические или юридические нюансы. Признаки оператора ПДн изложены в ст.3 152-ФЗ:

- наличие организационно-правовой формы (государственный орган, муниципальный орган, юридическое или физическое лицо),

- самостоятельная или совместно с другими лицами организация обработки персональных данных,

- определение целей, методов и способов обработки данных, их состава.

Распространено неверное трактование закона, согласно которому, если в группу компаний входит несколько юридических лиц, подконтрольных какому-то определенному юридическому лицу (держателю бренда, акционерному обществу и т. п.), то оператором является только это основное юрлицо. На самом деле остальные юридические лица, осуществляющие обработку ПДН совместно с ним, тоже становятся операторами. Приведем конкретный пример.

Допустим, ООО «ЭН» занимается непосредственным оказанием услуг клиентам, а ее дочернее ООО «ЭН ИТ» – всеми вопросами, связанными с ИТ-обеспечением головной компании (управлением серверной инфраструктурой, внутренними консалтинговыми услугами и т. д.). Получается, что собирает персональные данные субъектов ООО «ЭН», а для обработки передает эти данные на серверы, которые юридически принадлежат ООО «ЭН ИТ». Соответственно, ООО «ЭН ИТ» в этой схеме является оператором ПДн так же, как и ОО «ИТ». И оно обязано, независимо от головной компании, следовать новому законодательству – в том числе, подавать заявление о намерении начать обработку ПДн.

Именно поэтому, чтобы избежать лишних рисков, компаниям сегодня нужно выстраивать карты перемещения персональных данных внутри своей корпоративной структуры и четко понимать, кто из юрлиц в составе организации фактически взаимодействует с персональными данными.

Определение оператора ПДн

Источник: презентация InfoWatch

Ответственность за утечку ПДн несут только компании? Или сотрудники (допустившие утечку конечные пользователи, специалисты ИБ, руководители) тоже могут понести наказание?

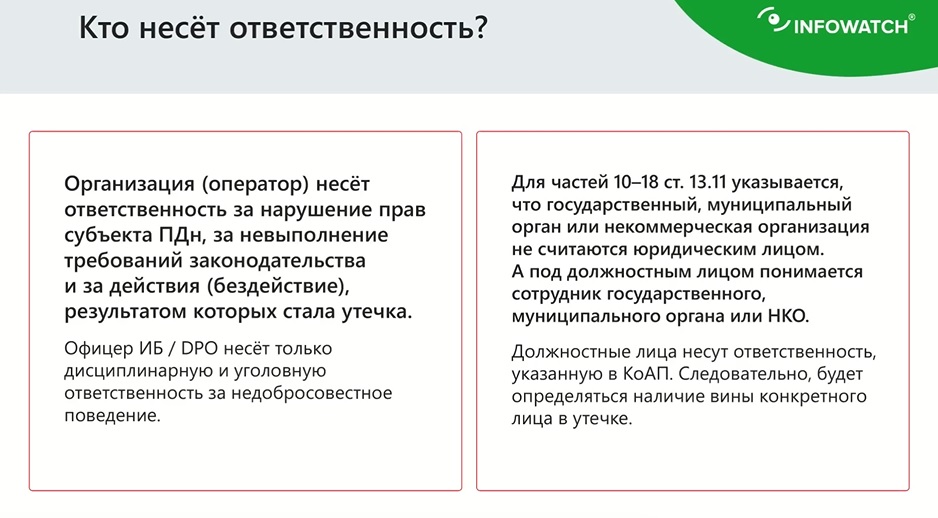

Согласно административному кодексу, основным субъектом ответственности всегда является оператор, юридическое лицо. Именно ему вменена обязанность соблюдать законодательство о персональных данных. Если он нарушает эту обязанность, то он несет за это ответственность.

Изменения в сфере регулирования персональных данных не предполагают каких-то дополнительных мер наказания, накладываемых на сотрудников, исполняющих свои трудовые обязанности. Однако сотрудники по-прежнему несут личную дисциплинарную, административную или уголовную ответственность за конкретное недобросовестное поведение – преступление или дисциплинарное правонарушение.

Правда, в этом правиле есть одно исключение. В частях 13-18 ст. 13.11 КоАП указано, что государственные, муниципальные органы и некоммерческие организации не считаются юридическими лицами в контексте ответственности по этим частям. То есть при выявлении нарушения, связанного с ПДн, в таких организациях ответственность будет нести конкретное должностное лицо – но только в случае определения его вины. Если будет доказано, что утечка произошла не по вине сотрудника, он не будет наказан.

Определение ответственности за утечку ПДн

Источник: презентация InfoWatch

Кто же должен заниматься организацией работы с персональными данными внутри компании?

Назначение лица, ответственного за обработку персональных данных, является по закону обязательным для операторов ПДн. Но будет ли этим заниматься специально нанятый сотрудник, привлеченное в порядке аутсорсинга лицо, или эта обязанность будет возложена на уже действующего сотрудника, например, одного из специалистов ИБ или юристов, – каждая организация уже решает самостоятельно исходя из своих возможностей и компетенций персонала.

Какие уведомления должен отправлять оператор ПДн контролирующим органам? И что будет, если их не подавать?

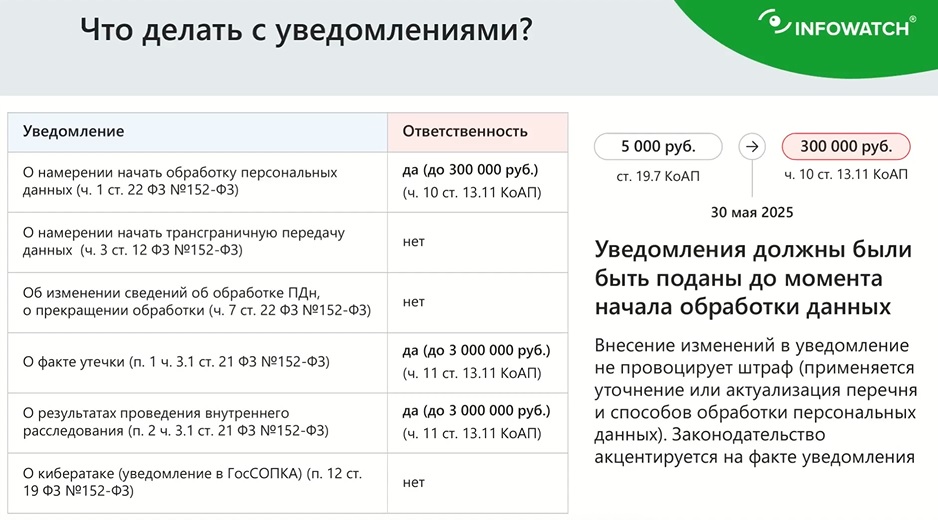

Новое законодательство предусматривает шесть видов уведомлений:

- о намерении начать обработку ПДн,

- о намерении начать трансграничную передачу данных,

- об изменении сведений об обработке ПДн и о прекращении обработки,

- о факте утечки,

- о результатах проведенного внутреннего расследования,

- о кибератаке (в ГосСОПКА).

Три из этих уведомлений предусматривают штрафы в случае нарушения правил их подачи. Если компания не подает уведомление о намерении начать обработку персональных данных – штраф до 300 тысяч рублей. Если не подает уведомления, связанные с утечками (о факте утечки и о результатах расследований), – до 3 миллионов рублей за каждое. Важно, что на данный момент, с юридической точки зрения, каждое из двух уведомлений, касающихся утечек, формирует отдельную обязанность, то есть максимальный совокупный штраф по ним может достигать 6 миллионов рублей.

Мы настоятельно рекомендуем операторам ПДн подавать все предписанные уведомления. Если ранее компания по тем или иным причинам не подавала уведомление о намерении начать обработку ПДн, – стоит поторопиться и сделать это до 30 мая 2025 года. До этого момента неуведомление РКН квалифицируется по статье 19.7 КоАП, по которой ответственность за это нарушение предусматривает штраф всего лишь в 5000 рублей.

Виды обязательных уведомлений

Источник: презентация InfoWatch

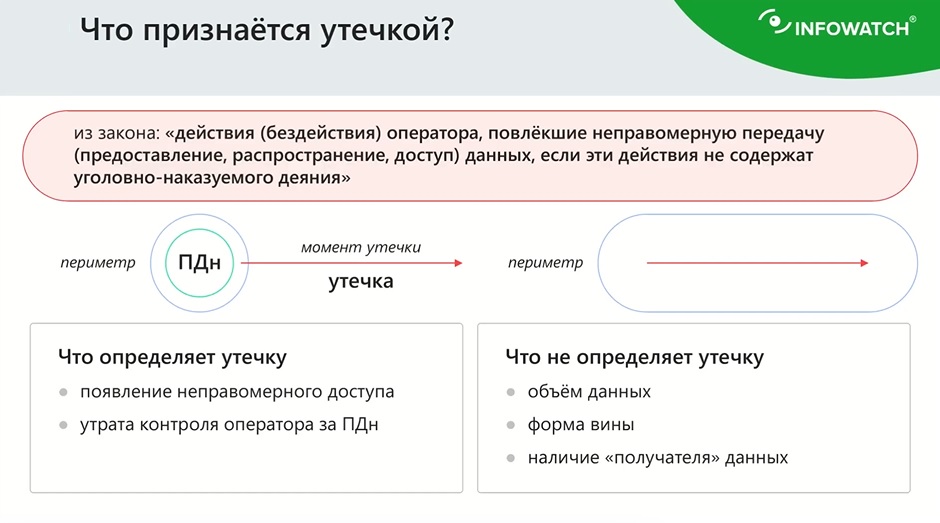

Какие виды инцидентов ИБ квалифицируются как утечки?

Согласно 152-ФЗ, утечкой признается «действие (бездействие) оператора, повлекшее неправомерную передачу (предоставление, распространение, доступ) данных, если эти действия не содержат уголовно наказуемого деяния».

Если рассматривать более широкую область информационного права, мы можем представить существование корпоративной информации в двух статусах: либо в периметре организации, либо за периметром. Пока информация в периметре, организация ее может контролировать. Также она может создавать новый периметр: например, когда она заключает сделку с контрагентом и подписывает NDA, ее информационный периметр «перетекает» в защищенный периметр контрагента.

Соответственно, утечкой считается тот момент, когда информация меняет статус и уходит из защищенного периметра. При этом компания перестает контролировать конфиденциальность, целостность и доступность такой информации.

Фактически, утечку ПДн можно определить всего по двум критериям: это факт появления неправомерного доступа к персональным данным и факт утраты контроля за ними.

При этом не влияют на определение утечки

- объем данных (любой объем неправомерно покинувших периметр данных формирует утечку),

- форма вины (для квалификации инцидента ИБ как утечки неважно, какая присутствует форма вины и вообще есть ли в инциденте чья-то вина, при этом вина устанавливается при определении ответственности за утечку),

- наличие «получателя» данных (установление конкретных лиц, незаконно получивших данные).

Признаки утечки ПДн

Источник: презентация InfoWatch

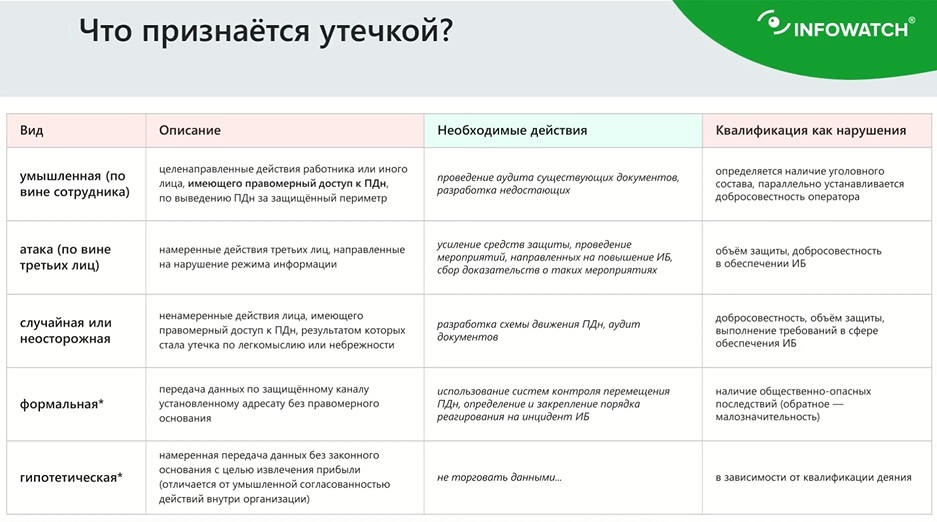

Какие бывают виды утечек ПДн и как им противодействовать?

Мы выделяем пять видов утечек ПДн: три основных и два дополнительных (последние прямо не вытекают из законодательства, но мы можем предположить их наличие в будущей юридической практике).

Первый вид – умышленная утечка, которая произошла по вине сотрудника, согласно своим должностным обязанностям имеющего правомерный доступ к информационным ресурсам: например, специалиста кадрового отдела или аналитика. Для определения ответственных за такой инцидент, наличия уголовного или административного состава – будут рассматриваться как действия внутреннего нарушителя, так и добросовестность компании при соблюдении правил безопасности: установил ли оператор систему защиты, разработал ли комплекс мер по защите данных. В такой ситуации, вероятно, могут быть параллельно открыты как уголовное производство в отношении сотрудника, так и административное производстве в отношении его работодателя.

Для предотвращения таких рисков компании нужно внедрять системы контроля действий сотрудников, формировать ролевые модели (распределение обязанностей каждого сотрудника), разъяснять им принципы работы с данными.

Второй вид – кибератака, то есть утечка в результате злонамеренных действий третьих лиц. Такие инциденты тоже могут быть квалифицированы как нарушение со стороны компании, но чаще всего ответственность возлагается на злоумышленников по статье уголовного кодекса – за взлом.

Чтобы обезопасить себя от административной ответственности, организация должна продемонстрировать добросовестность в обеспечении ИБ и достаточный объем защиты. Сюда включается проведение реальных мероприятий, направленных на повышение защищенности информации, аудит технических средств и т. д. Это поможет доказать, что причиной утечки стала небрежность или что-то еще, но не слишком слабая система ИБ.

Третий вид – случайная утечка, или утечка по неосторожности. К этому виду относятся последствия ненамеренных действий сотрудников оператора, имеющих правомерный доступ к персональным данным.

Для предотвращения такой небрежности, легкомыслия или неосторожности требуются как организационные меры (обучение, повышение уровня цифровой гигиены), так и технические действия. Кроме того, заметим, что в Кодексе об административных правонарушениях есть перечень критериев легкомысленности или небрежности.

Четвертый вид – формальная утечка. Если у компании не установлены правовые основания обмена данными, например, с контрагентом, то формально передача ПДн между ними может считаться утечкой. В пользу оператора в данном случае сыграет признание факта такой утечки малозначительным и не имеющим общественно опасных последствий деянием (по КоАП).

Пятый вид – гипотетическая утечка. Она может возникнуть в ситуации, когда происходит торговля персональными данными без законного основания. Возможно, со временем будет практиковаться наложение оборотных штрафов за такие действия – вследствие признания передачи ПДн утечкой.

Виды утечек ПДн

Источник: презентация InfoWatch

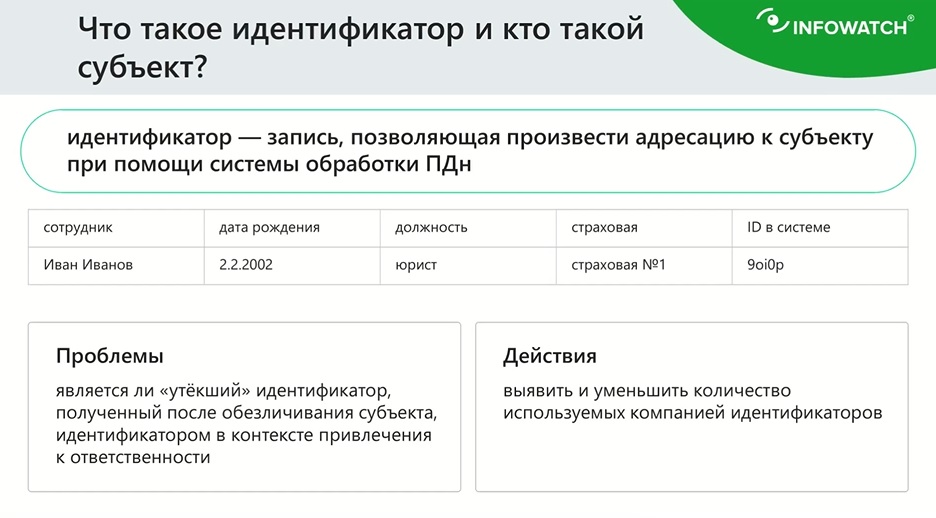

Что такое идентификатор ПДн и как он влияет на ответственность операторов за утечку?

Согласно определению, идентификатор – это запись, позволяющая произвести адресацию к субъекту при помощи системы обработки персональных данных.

Проблема заключается в том, что понятие идентификатора фактически оказывается шире, чем понятие персональных данных. Например, ФИО гражданина и дата его рождения (число, месяц и год) – это уже шесть идентификаторов. Если к этому добавить ID и должность сотрудника, – получится уже восемь. Если произойдет утечка такой базы данных – по сути, простого перечня кадрового состава, – то для компании, скорее всего, это не будет иметь общественно опасных последствий. Но административная ответственность по закону за это может оказаться достаточно суровой – ведь объем ответственности и сумма штрафа рассчитываются либо по субъектам, либо по идентификаторам, с учетом их соотношения 1:10. Например, минимальный штраф в размере 3 млн рублей налагается при утечке ПДн от 1000 субъектов или от 10000 идентификаторов.

Поэтому здесь эксперты рекомендуют по возможности уменьшать количество идентификаторов в системе. Этого можно достичь, например, путем формирования вторичных уникальных обезличенных идентификаторов, содержащих совокупность сведений о сотруднике, и использования уже этих вторичных идентификаторов в процессе обработки ПДн. Другой вариант – просто отказаться от обработки части идентификаторов, не представляющих особой ценности.

Определение идентификатора

Источник: презентация InfoWatch

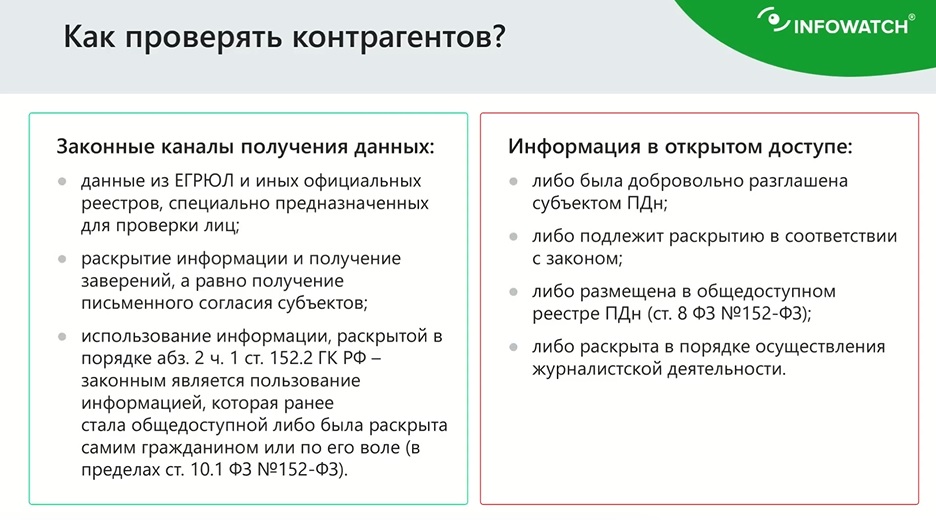

Как в свете нового регулирования ПДн компании могут осуществлять проверку контрагентов и применение методов OSINT (разведки по открытым источникам)? Не повлечет ли это ответственности за использование собранной таким образом информации?

Этот вопрос лежит уже в плоскости не административных правонарушений, а уголовной ответственности. Ведь некоторые данные, содержащиеся в открытых источниках, могли быть изначально получены в результате утечки или иным незаконным способом.

При этом, если мы говорим про проверку контрагентов-юридических лиц, то здесь для компаний ничего не изменится. Такие виды проверок обязательны по требованию ФНС, и для этого существуют официальные инструменты – такие, как ЕГРЮЛ.

А вот возможностей для проверки физических лиц по открытым источникам станет меньше. В качестве источников такой информации можно использовать

- сведения, которые были добровольно разглашены субъектом ПДн (с учетом ограничений, установленных 152-ФЗ),

- сведения, которые подлежит раскрытию в соответствии с законом (например, информация о владении долями в уставном капитале ООО или о том, что субъект ПДн является руководителем организации),

- сведения, размещенные субъектом добровольно в общедоступном реестре ПДн (согласно статье 8 152-ФЗ – это, например, телефонная книга, раздел контактов на официальном сайте организации и т. д.),

- данные, раскрытые в порядке осуществления журналистской деятельности.

Законные способы проверки контрагентов

Источник: презентация InfoWatch

Общая рекомендация – проявлять осторожность при использовании определенных каналов для проведения проверки контрагентов, особенно если это неофициальные источники, которые могут представлять собой незаконно полученные базы данных.