Сергей Кузьмин, ГК InfoWatch: «Центр расследований – новый уровень развития DLP»

Сергей, как бы вы описали концепцию Центра расследований InfoWatch?

– Центр расследований – единое интерфейсное решение, в котором теперь бесшовно находятся все продукты InfoWatch по анализу данных и защите от утечек. InfoWatch Activity Monitor, InfoWatch Data Discovery, InfoWatch Vision и InfoWatch Prediction собраны в единой консоли и доступны в режиме «единого окна», в котором будут происходить обновления и размещаться новые компоненты в рамках расширения функциональности нашей DLP-системы.

Основной продукт, DLP-система InfoWatch Traffic Monitor, пока сохраняет прежний отдельный интерфейс, поскольку в нем реализована более глубокая детализация событий и настройка технологий анализа. Однако и этот блок также будет интегрирован в единую консоль. Со временем Центр расследований станет для наших пользователей единственным интерфейсом взаимодействия со всеми возможностями DLP.

Сергей Кузьмин, руководитель направления Центр расследований ГК InfoWatch.

Фото предоставлено InfoWatch

Как приобрести Центр расследований? Нужны ли для него дополнительные лицензии?

– Нет, заказчикам не нужно приобретать дополнительную лицензию на это решение. Консоль устанавливается клиентам в рамках очередного обновления текущих решений. А заказчики, которые пилотируют или впервые внедряют решения от InfoWatch, сразу же получат их в интерфейсе Центра расследований.

В интерфейсе Центра расследований нет упоминания продуктов – Vision, Prediction и других. Есть только соответствующие их функциям разделы меню. Продолжает ли заказчик оперировать старыми названиями в рамках новой консоли, или они совсем пропадают из поля его зрения?

– Мы сознательно отказались от того, чтобы использовать названия продуктов в разделах Центра расследований. Границы между этими модулями становится тяжело провести, а меню содержит много разделов, где их функциональность объединена: например, Досье.

Однако в настройках, например, когда администратор занимается управлением ролевого доступа к данным, названия продуктов сохраняются. Также, если заказчик не приобрел какой-то модуль, то, заходя в соответствующий раздел, пользователь увидит информацию о возможностях этого модуля и необходимости приобретения соответствующей лицензии.

Какие задачи решает Центр расследований InfoWatch? В чем его главные преимущества?

– Специалист ИБ тратит много времени на проведение расследований, ему приходится разбираться в большом количестве нюансов: являются ли выявленные DLP-системой события нарушениями правил информационной безопасности, действительно ли указанная персона совершила эти действия, то есть тот ли человек реально работал за рабочей станцией, был ли у нарушителя умысел, что предшествовало инциденту и произошло после него? С Центром расследований специалист ИБ может эффективнее контролировать информационные активы организации и увеличить скорость проведения расследований инцидентов ИБ в несколько раз.

Перемещаясь между модулями, офицер безопасности обогащает данные расследования, получает важные детали инцидента. Например, в Data Discovery он может выяснить, какие еще риски могут быть связаны с подозреваемым, к каким конфиденциальным данным он имеет доступ. С помощью Vision можно посмотреть его основные коммуникации. В системе также есть инструмент Блокнот, в котором удобно аккумулировать выявленные события, досье, файлы, снимки экрана и т. д. и потом составить отчет без применения сторонних редакторов.

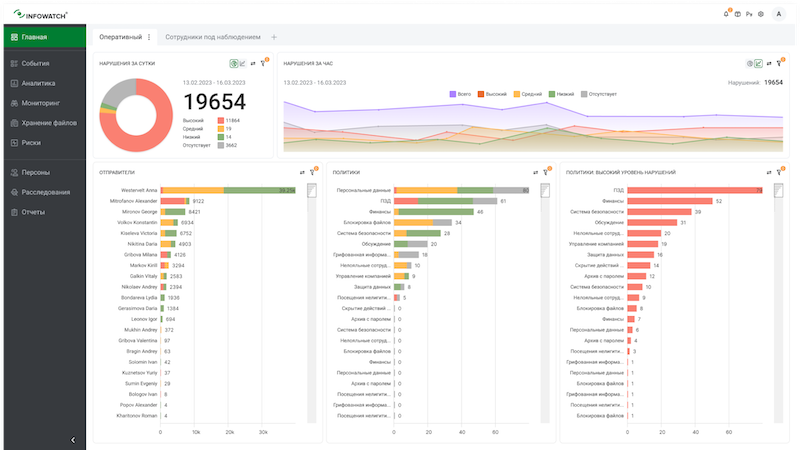

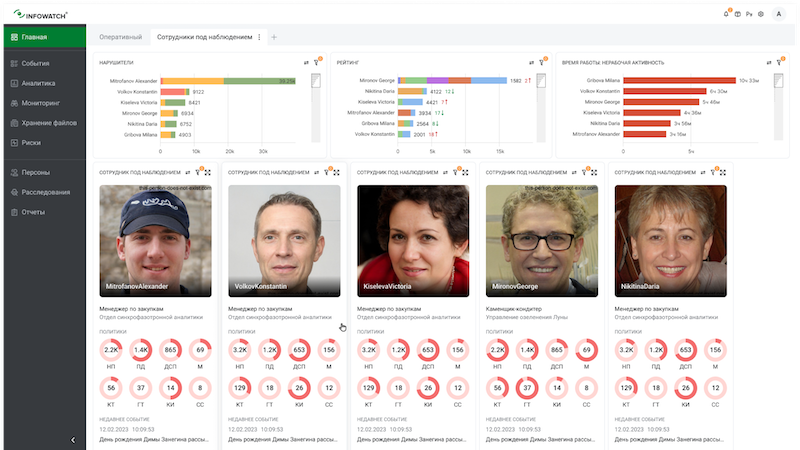

Главная страница Центра расследований с дашбордами для оперативного мониторинга.

Главная страница Центра расследований с дашбордами для оперативного мониторинга.

Фото предоставлено InfoWatch

Еще одна задача, которую решает Центра расследований – общий, верхнеуровневый мониторинг и оперативная оценка ситуации с помощью дашбордов. Удобная и гибкая настройка информационных панелей позволяет организовать эту работу максимально комфортно: например, вывести наиболее важные дашборды на ТВ-экран или просто периодически отслеживать изменение показателей. Есть возможность наблюдать за отдельными действиями пользователей (например, за передачей файлов, аномальными активностями) или за конкретной персоной.

Кроме того, ускоряется рутинная работа в контексте одной задачи специалиста ИБ. Например, он ведет предметный мониторинг по сотруднику, исследует его действия и одновременно может посмотреть граф связей. Или он проводит периодический разбор «серой зоны», когда явных нарушений DLP-система не показывает, но нужно мониторить коммуникации, искать подозрительные взаимосвязи.

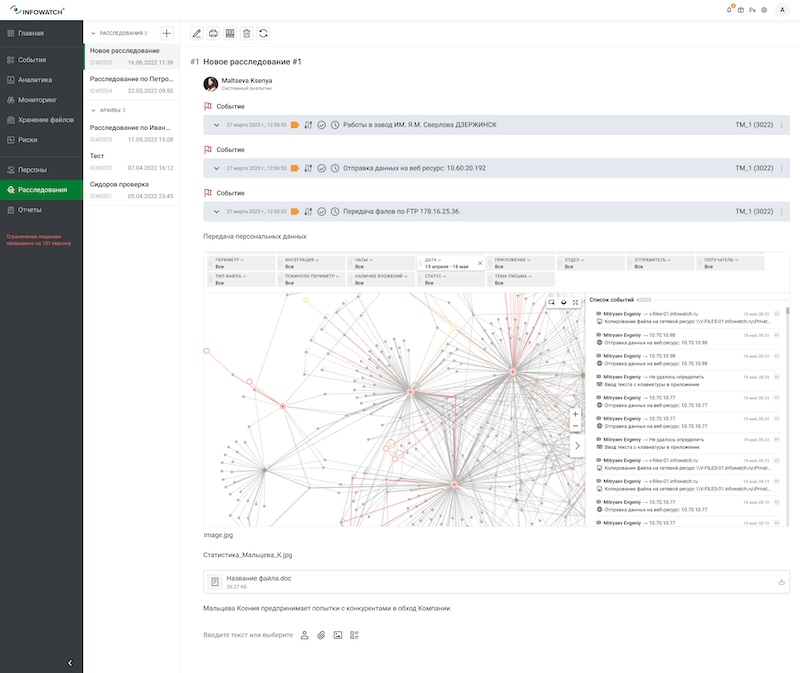

Проведение комплексного расследования с применением нескольких инструментов Центра расследований. Фото предоставлено InfoWatch

Как результат – офицер безопасности выполняет эти три основные задачи более качественно и тратит значительно меньше времени и усилий на рутинные ежедневные операции, быстрее получает контекст и обогащает его с использованием своего опыта, аналитики.

Компоненты Центра расследований оптимизированы, в том числе, для совместной работы офицеров безопасности. Для развитых служб ИБ в крупных организациях важно организовать ролевой доступ к ресурсам DLP-системы: кто-то сосредоточен на разборе событий, кто-то на мониторинге, кто-то на проведении расследований или аудите. В Центре расследований эта гибкая настройка сохранена, каждый специалист видит только свою зону ответственности и доступные ему данные.

Еще одно преимущество – единый фильтр. С его помощью можно сформировать необходимый срез данных быстро (в том числе и на крупных инсталляциях) и понятно, а главное, всегда находиться в одном контексте, куда бы вы ни перемещались в Центре расследований.

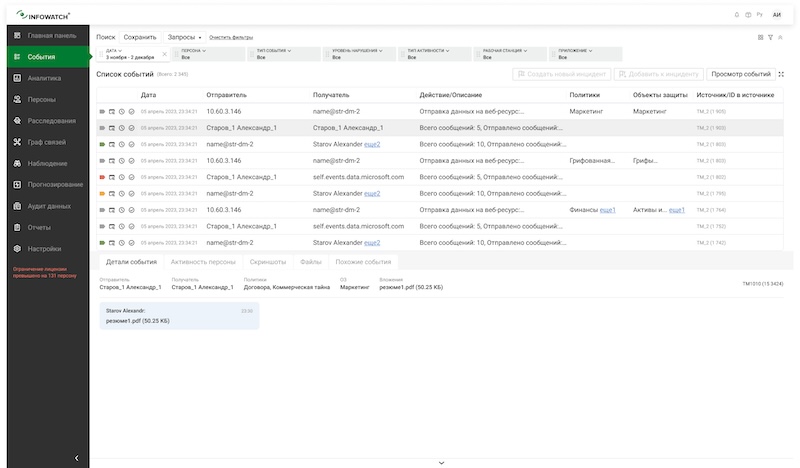

Окно мониторинга событий DLP. Фото предоставлено InfoWatch

Какие срезы данных можно посмотреть в Центре расследований?

– В Центре расследований представлены все типы данных: о пользователях, файлах, потоках информации. Его фундаментом является DLP-система InfoWatch Traffic Monitor, а собранная системой информация – основа для функционирования платформы, разбора событий и BI-аналитики.

К ним добавляются данные других модулей: графы связей, предиктивная аналитика, анализ аномалий, данные о действиях сотрудника за рабочей станцией и обо всем его окружении. С помощью модуля Data Discovery система проводит анализ данных «в покое» – то есть определяет, как файлы лежат в сетевых хранилищах, на рабочих станциях сотрудников.

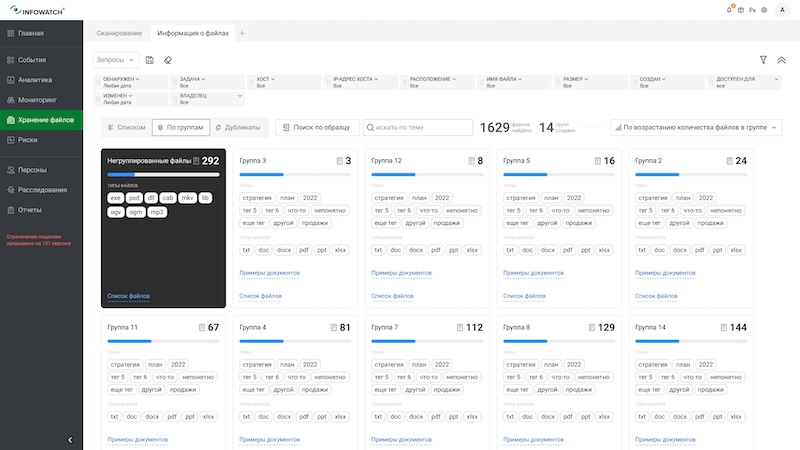

Распределение файлов сетевого хранилища по группам. Фото предоставлено InfoWatch

Совсем недавно мы также представили новый инструмент в Центре расследований – продукт для аудита прав доступа к данным InfoWatch Data Access Tracker.

Что можно посмотреть в Досье сотрудника?

– Собранные по каждому сотруднику данные аккумулируются в разделе Досье. Здесь мы собираем и события, которые перехватила DLP-система, и все действия сотрудника за рабочей станцией, по которым была проведена предварительная настройка системы. Самое главное – функционально можно легко интерпретировать эти данные: например, на том же графе связей посмотреть, с кем человек взаимодействует, какую информацию отправляет и через какие каналы.

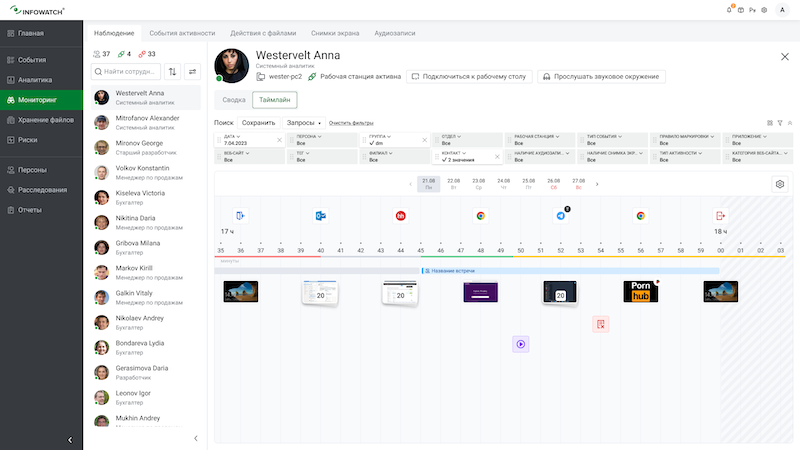

Просмотр действий сотрудника на рабочем месте по временной шкале. Фото предоставлено InfoWatch

В Центре расследований есть уникальная разработка: визуализация событий на временной шкале – раздел Таймлайн. В нем мы можем буквально «прожить» рабочий день за сотрудника: посмотреть, какие приложения и файлы выводились на экран, что и где сотрудник вводил на клавиатуре, какие веб-сайты посещал, как работал с файлами – открывал, удалял, перемещал, отправлял на печать. Часто это бывает очень полезно для восстановления картины инцидента.

Кроме того, в Досье можно оценить факторы риска по каждому сотруднику с помощью модуля Prediction. Например, если система определяет у человека группу риска «Аномальный вывод информации», вероятно, он чаще, чем обычно или чем принято в компании, копирует данные на внешний носитель, отправляет в облачные хранилища. Включение в группу риска «Поиск работы» означает, что человек посещает ресурсы с вакансиями, отправляет резюме или обсуждает возможность увольнения с коллегами.

Мониторинг сотрудников с высоким фактором риска. Фото предоставлено InfoWatch

Мониторинг сотрудников с высоким фактором риска. Фото предоставлено InfoWatch

Так или иначе все модули привносят в досье сотрудника какие-то свои данные и дополняют его функциональными возможностями. Кроме того, здесь же собираются базовые и архивные сведения: в каком структурном подразделении сотрудник работает, какие у него раньше были инциденты, сохраненные комментарии офицеров ИБ и файлы по данному сотруднику. То есть это, по сути, аналог физического досье.

Как происходит настройка Центра расследований?

– В техническом аспекте для действующих и потенциальных заказчиков InfoWatch ничего не изменилось по сравнению с тем, как настраивались наши отдельные модули. Процесс инсталляции и обновления ПО не поменялся, пилотирование и внедрение происходит по той же схеме.

Более того, мы учли возможность установки решения в распределенной инфраструктуре – когда модули системы развертываются на разных серверах или серверных кластерах, но при этом Центр расследований всё равно работает с ними как с одним целым и выводит пользователям все инструменты в едином интерфейсе.

С точки зрения персонализации – в системе можно настраивать дашборды под пользовательские задачи, организовать ролевой доступ.

Отмечу также, что у нас накоплен богатый экспертный опыт в части отраслевой специфики: например, в области применения инструментов DLP для банковской безопасности или для организаций, работающих с гостайной. В Центре расследований есть справочник, где указан ряд таких сценариев. Им можно воспользоваться, чтобы оптимально установить системные запросы, фильтры, ролевой доступ и т. д. При более сложном или специфическом запросе мы задействуем в проекте собственных экспертов-аналитиков.

Можно ли интегрировать Центр расследований InfoWatch с какими-то внешними системами ИБ, физической безопасности, аналитическими системами?

– Сам Центр расследований, как программная оболочка, каких-то интеграций с внешними системами не имеет. Но входящие в него продукты, конечно, поддерживают все необходимые интеграции: например, InfoWatch Activity Monitor совместим с системами контроля удаленного доступа (СКУД).

Приведите пример типовой работы, которую проводит специалист ИБ в Центре расследований. Как он движется от выявления инцидента к раскрытию всех подробностей и принятию мер?

– Простой пример: DLP-система сигнализирует офицеру безопасности, что сотрудник отправляет данные на чью-то личную почту, что, согласно политикам ИБ компании, уже является инцидентом. Дальше ему необходимо выяснить, что произошло в окружении данного инцидента. Проследив последовательность действий сотрудника по снимкам экрана или с использованием инструмента Таймлайн, специалист понимает, что тот отправил презентацию для выступления и коммерческое предложение по требованию своего руководителя, который находится в командировке и не имеет доступа к корпоративной почте. Получается, что умысел сотрудника был косвенным, а причина инцидента – нарушение правил ИБ со стороны руководителя.

В случае более сложного инцидента к расследованию может подключиться анализ коммуникаций: с кем еще общается данный человек, как он взаимодействовал с внешним e-mail, на который была отправлена конфиденциальная информация. Здесь помогает модуль Граф связей. Если умысел подтверждается и человек начал выводить конфиденциальную информацию, с помощью Data Discovery мы можем проверить, имеет ли он доступ к другим чувствительным данным, и таким образом предотвратить дальнейшие риски.

Как дальше будет развиваться Центр расследований InfoWatch? Ждать ли нового качественного изменения пользовательского опыта?

– Мы создавали Центр расследований для того, чтобы не просто предоставить офицеру безопасности лучший инструментарий на рынке, но и помочь ему действовать более эффективно, высвобождая время на более аналитические задачи.

В то же время работа над Центром расследований стала для нас самих мощным драйвером для совершенствования действующих продуктов и создания новых. В нее оказались вовлечены специалисты всех продуктовых команд. Мы во многом переосмыслили и вывели на новый уровень взаимодействие компонентов своей DLP-системы.

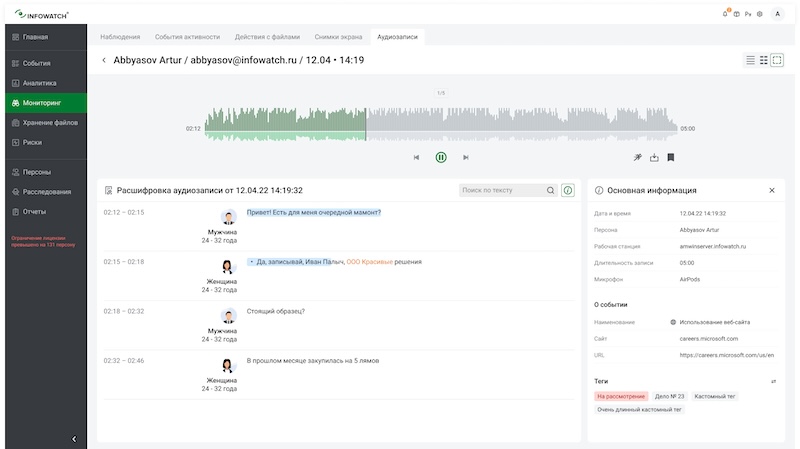

Как результат – все инструменты DLP-системы InfoWatch теперь будут существовать и развиваться в рамках этой новой парадигмы. Первое направление этого развития – добавление на платформу новых модулей и функциональных возможностей, органично вписанных в пользовательский опыт офицера безопасности. Новый инструмент будет добавлен в уже знакомом интерфейсе. Например, мы выпускаем функцию транскрибации, перевода аудиофайла в текст, что принесет пользу при анализе звукового окружения и разговоров сотрудника.

Функция расшифровки аудиозаписи. Фото предоставлено InfoWatch

Второе направление – углубление пользовательского опыта. DLP-система и ее окружение решает большую комплексную задачу по защите данных. Возникает потребность не только в контентном анализе, но и в контекстном: специалист ИБ должен понимать, в каком контексте произошло событие, которое является потенциальным инцидентом. Инструменты, позволяющие наиболее точно анализировать контекст событий ИБ – еще одно важное направление, в котором также будет развиваться Центр расследований.

В-третьих, мы хотим предоставить пользователю больше возможностей по автоматизированному анализу данных, которые собирает DLP система, и оповещению о потенциальных угрозах. В этом нам помогают современные технологии, в том числе на основе технологий искусственного интеллекта. Часть такой функциональности уже реализована – например, модуль Prediction категоризирует сотрудников по группам риска. Но есть ещё много аспектов и данных DLP, – которые тоже можно покрыть интеллектуальной аналитикой.